Los ataques de phishing que se aprovechan de lo que parece ser un error en la función de restablecimiento de contraseña de Apple se han vuelto cada vez más comunes, según un informe de KrebsOnSecurity. Varios usuarios de Apple han sido objeto de un ataque que los bombardea con un flujo interminable de notificaciones o mensajes de autenticación multifactor (MFA) en un intento de lograr que aprueben un cambio de contraseña de ID de Apple.

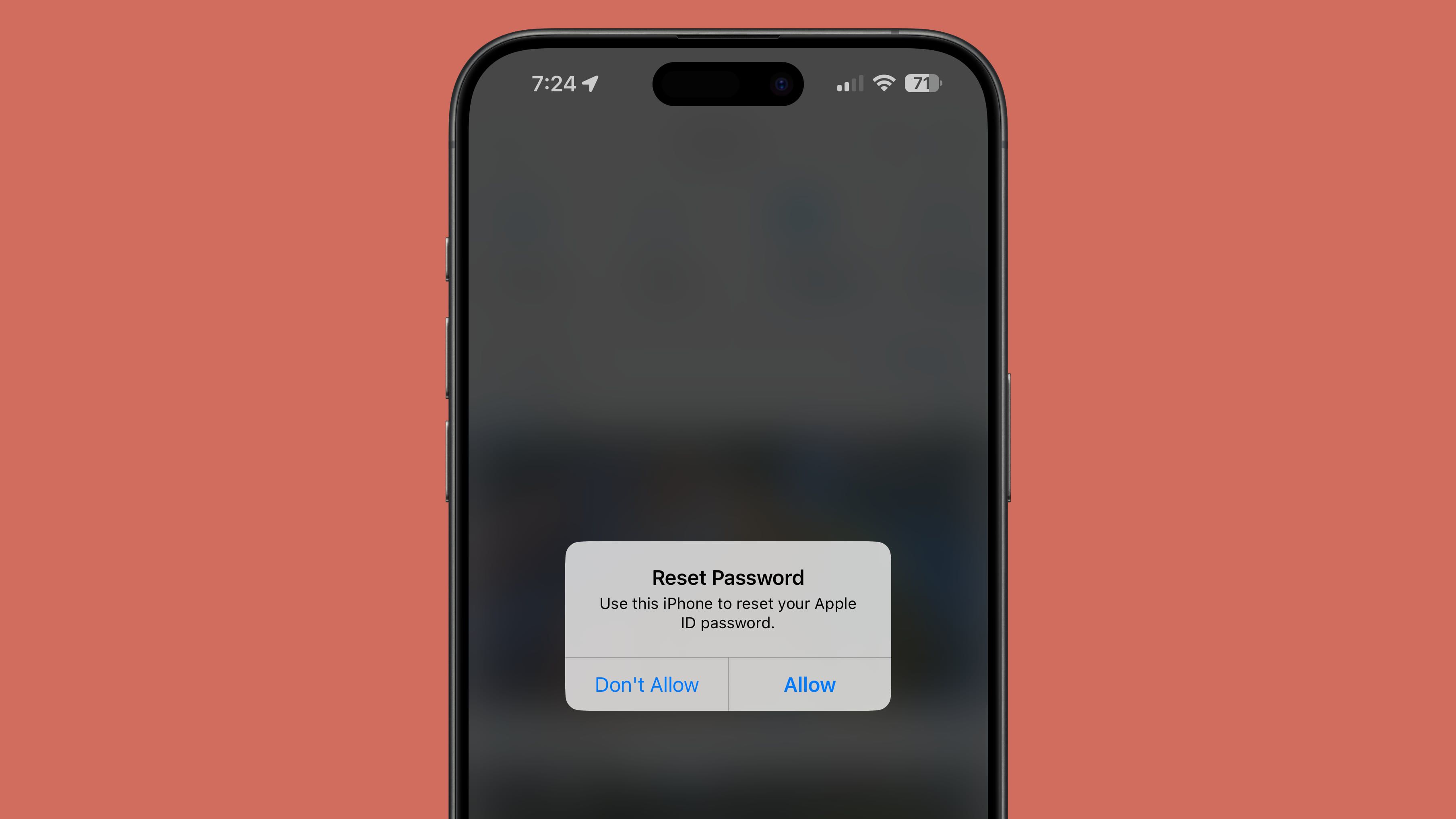

Un atacante puede hacer que el iPhone, Apple Watch o Mac del objetivo muestre textos de aprobación de cambio de contraseña a nivel del sistema una y otra vez, con la esperanza de que la persona objetivo apruebe por error la solicitud o se canse de las notificaciones y haga clic. en el botón aceptar. Si se aprueba la solicitud, el atacante puede cambiar la contraseña del ID de Apple y bloquear al usuario de Apple fuera de su cuenta.

Debido a que las solicitudes de contraseña se dirigen al ID de Apple, aparecen en todos los dispositivos de un usuario. Las notificaciones hacen que todos los productos Apple vinculados no se puedan utilizar hasta que las ventanas emergentes se cierren una por una en cada dispositivo. El usuario de Twitter Parth Patel recientemente compartió su experiencia siendo el objetivo del ataque, y dice que no pudo usar sus dispositivos hasta que hizo clic en “No permitir” para recibir más de 100 notificaciones.

Cuando los atacantes no pueden lograr que la persona haga clic en “Permitir” en la notificación de cambio de contraseña, los objetivos a menudo reciben llamadas telefónicas que parecen provenir de Apple. En estas llamadas, el atacante afirma saber que la víctima está bajo ataque e intenta obtener la contraseña de un solo uso que se envía al número de teléfono del usuario cuando intenta cambiar la contraseña.

En el caso de Patel, el atacante estaba usando información filtrada de un sitio web de búsqueda de personas, que incluía nombre, dirección actual, dirección anterior y número de teléfono, dándole a la persona que intentaba acceder a su cuenta amplia información para trabajar. El atacante tenía mal su nombre y también empezó a sospechar porque le pidieron un código de un solo uso que Apple envía explícitamente con un mensaje confirmando que Apple no solicita esos códigos.

El ataque parece depender de que el perpetrador tenga acceso a la dirección de correo electrónico y al número de teléfono asociados con una ID de Apple.

KrebsOnSecurity Investigó el problema y descubrió que los atacantes parecen estar usando la página de Apple para obtener una contraseña de ID de Apple olvidada. Esta página requiere el correo electrónico o el número de teléfono del ID de Apple del usuario y tiene un CAPTCHA. Cuando se ingresa una dirección de correo electrónico, la página muestra los últimos dos dígitos del número de teléfono asociado con la cuenta de Apple, y al ingresar los dígitos que faltan y presionar enviar se envía una alerta del sistema.

No está claro cómo los atacantes están abusando del sistema para enviar múltiples mensajes a los usuarios de Apple, pero parece ser un error que está siendo explotado. Es poco probable que el sistema de Apple pueda usarse para enviar más de 100 solicitudes, por lo que presumiblemente se está eludiendo el límite de velocidad.

Los propietarios de dispositivos Apple que son objeto de este tipo de ataque deben asegurarse de presionar “No permitir” en todas las solicitudes y deben tener en cuenta que Apple no realiza llamadas telefónicas solicitando códigos de restablecimiento de contraseña de un solo uso.